Безопасность беспроводных технологий

Беспроводные технологии сегодня широко применяются для передачи данных в компьютерных сетях любого масштаба и уровня сложности. Передача информации может выполняться посредством радиоволн или инфракрасного излучения. Наиболее популярным сегментом беспроводных технологий является беспроводной интернет, который сегодня стал практически обязательной частью жизни пользователей самых разных групп — от IT-специалистов и бизнесменов до домохозяек и пенсионеров.

Беспроводные технологии дают возможность выхода в сеть в самых разных ситуациях и местах — в кафе, на улице, в аэропорту, транспорте и т. д. Это обеспечивает максимальное удобство использования возможностей, которые дает интернет. Однако обратной стороной такой доступности становится подверженность пользовательских устройств, данных и программного обеспечения различным видам угроз. Поэтому особое значение сегодня имеет безопасность беспроводных сетей.

Стандарты беспроводных технологий

Обеспечивая основы безопасности беспроводных технологий, необходимо учитывать их классификацию. В зависимости от обеспечиваемой дальности передачи информации их подразделяют на следующие категории:

- WWAN — беспроводные глобальные сети. Самым распространенным типом таких сетей являются сети GPRS, действие которых распространяется на десятки километров.

- WMAN — беспроводные сети городского масштаба. Транслируют информацию на расстояние до нескольких километров. К этой группе принадлежат сети WiMAX.

- WLAN — беспроводные локальные сети. Обеспечивают передачу информации на расстояние от нескольких десятков, до нескольких сотен метров. К этой категории относятся сети Wi-Fi.

- WPAN — персональные беспроводные сети. Используются для подержания связи компьютеров, телефонов, оргтехники, других устройств. Действие сети распространяется до нескольких десятков метров. К это группе принадлежат сети Bluetooth.

Помимо поддерживаемой дальности действия беспроводные технологии подразделяются в зависимости от используемых стандартов связи. Рассмотрим наиболее популярные стандарты GPRS, Bluetooth, NFC, Wi-Fi, WiMax.

GPRS

Стандарт GPRS дает возможность выхода в интернет из любой точки мира, в которой действует покрытие сотовой сети. Стандарт предоставляется мобильными операторами. Он доступен для пользователей сотовых телефонов и модемов с поддержкой GSM соединения. Услуги тарифицируются в зависимости от объем переданных данных. Время, проведенное пользователем в сети, не учитывается при расчете стоимости.

Bluetooth

Технология Bluetooth дает возможность беспроводного соединения с целью передачи данных двух устройств, например, мобильных телефонов, телефона и компьютера и т. д. Передача информации по стандарту Bluetooth в зависимости от условий возможна на расстояние до 100 метров.

NFC

Стандарт NFC поддерживает передачу трафика на малое расстояние — до 20 см. Однако скорость передачи намного превышает скорость, которую обеспечивает Bluetooth.

Сегодня технология NFC активно применяется в мобильных устройствах. В частности, NFC-чип на телефоне может использоваться для бесконтактной оплаты покупок и услуг, применяться в качестве электронного удостоверения личности, электронного билета, ключа для доступа в помещение или транспортное средство. Стандарт обеспечивает высокую степень безопасности беспроводной технологии, поскольку данные хранятся на отдельном чипе.

Wi-Fi

Wi-Fi — самый популярный стандарт беспроводной передачи данных. Он широко применяется для создания локальных сетей, объединяющих компьютеры, телефоны и другие устройства для подключения к интернету. Локальная сеть строится в определенном радиусе вокруг установленной точки доступа, которая подключается к сети по проводу или с использованием других беспроводных технологий. Расстояние, на котором обеспечивается передача данных, зависит от характеристик роутера.

WiMAX

Технологию WiMAX можно назвать аналогом Wi-Fi, только в более крупных масштабах. Она позволяет обеспечить высокоскоростной доступ в сеть и транслировать трафик на значительные расстояния. В большинстве случаев стандарт WiMAX применяют для обеспечения выхода в интернет для провайдеров, крупных предприятий, коммерческих, инфраструктурных объектов.

Точка доступа

Ключевым устройством при построении сетей по стандарту Wi-Fi является беспроводная точка доступа WAP (Wireless Access Point). Это базовая станция, которая создает соединение между устройством пользователя и существующей проводной или беспроводной сетью (чаще всего обеспечивает выход в интернет). Также она объединяет все подключенные к ней устройства в новую беспроводную сеть, что создает возможность обмена данными между ними даже без выхода в интернет.

Радиосигнал от точки доступа может проходить через стены, двери, окна, другие конструкции зданий. Благодаря этому пользовательскому устройству для подключения не нужно обязательно находиться в зоне прямой видимости сетевого оборудования.

В большинстве случаев функцию точки доступа выполняет Wi-Fi роутер. Современные модели роутеров транслируют сигнал в зоне прямой видимости на расстояние около 100 метров. При этом мощность сигнала может снижаться при наличии на пути его прохождения таких препятствий, как бетонные перекрытия, металлоконструкции и т. д.

Угрозы беспроводных технологий

Существенные проблемы безопасности беспроводных сетей, несмотря на их существенные плюсы, является одним из основных их недостатков. В этом плане они намного уступают проводному соединению. Это связано с тем, что для взлома проводной сети злоумышленнику необходим непосредственный доступ к кабелю, получить который намного сложнее, чем перехватить радиосигнал при помощи специальных устройств. Кроме того, часто беспроводные сети работают даже без элементарной защиты паролем.

Получение доступа к локальной беспроводной сети дает злоумышленникам возможности похищения конфиденциальной информации и персональных данных, распространения вредоносного ПО, для других манипуляций.

Различают несколько основных видов атак, которые угрожают безопасности беспроводных компьютерных сетей:

- «человек посередине»;

- DDoS-атаки;

- ложная точка доступа;

- атаки на сетевое оборудование.

Каждый из этих типов может применяться хакерами в определенных условиях с разными целями.

«Человек посередине»

«Человек посередине», или Man-in-the-Middle, относится числу наиболее распространенных типов атак. Этот способ чаще всего применяется для подключения к точкам доступа, не защищенным паролем. Поскольку сигнал в таких сетях транслируется без шифрования, злоумышленник может легко перехватывать его при помощи обычного ноутбука или компьютера с адаптером Wi-Fi. Однако возможно хакер может подключиться и к запаролированной сети при помощи специальной программы для взлома паролей методом подбора.

Атаки типа Man-in-the-Middle в свою очередь подразделяются на два вида — подслушивание и манипуляция.

«Подслушивание» называют еще пассивной атакой. Оно выполняется при помощи специального программного обеспечения, которое после получения доступа в локальную сеть отображает на компьютере злоумышленника весь трафик пользователя. Это может быть история посещения сайтов, вводимые логины и пароли, данные пластиковых карт и другая конфиденциальная информация.

Атаки типа «Манипуляция» называют активными. В этом случая хакер получает возможность не только кражи персональных данных пользователя, но и манипуляции его устройством через беспроводную сеть. Например, при помощи специального ПО на компьютер пользователя может быть отправлена от имени точки доступа команда переадресации браузера на определенную страницу в интернете. На этой страницы компьютер заражается вирусами или другими вредоносным программным обеспечением.

DDoS-атаки

Еще одним распространенным типом угроз, которые необходимо учитывать в стандартах безопасности беспроводных сетей, являются DDoS-атаки, или отказ в обслуживании. Целью злоумышленников является нарушение работы локальной сети, при котором ее невозможно полноценно использовать. Атака может производится на программном и на аппаратном уровне. В первом случае хакеры используют существующие уязвимости в программном обеспечении. Атака на аппаратном уровне выполняется за счет переполнения системы запросами, что приводит к исчерпанию ее ресурсов (дискового пространства, процессорного времени, пропускной способности и т. д.).

DDoS-атаки на программном уровне чаще всего выполняются за счет уязвимостей в протоколе. Они могут приводить к полной потере работоспособности подключенного к сети устройства. Например, может зависать компьютер, изменяются конфигурации операционной системы, или она получает повреждения.

При атаках на аппаратном уровне злоумышленник стремится добиться неработоспособности канала связи. Это достигается за счет направления массивных потоков бессмысленных данных, перегружающих канал, или созданием мощных помех. Помехи создаются при помощи специальных генераторов электромагнитного излучения.

Ложная точка доступа

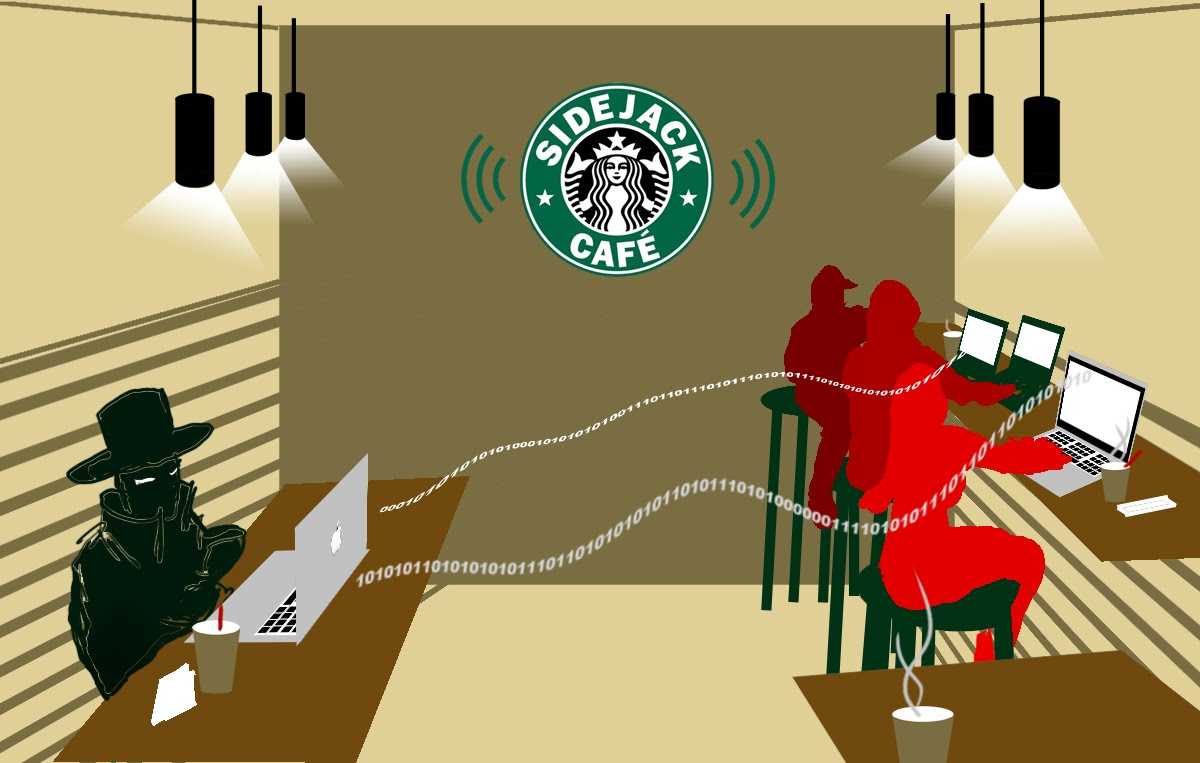

Этот тип атак применяется злоумышленниками в местах, где действует общественная точка доступа, например, в кафе, в транспорте и т. д. Хакер через смартфон или ноутбук создает незапаролированную точку доступа, которая маскируется под легальную. Пользователи при попытке подключения к общественному Wi-Fi, видят в списке доступных сетей ложную точку доступа и подключаются к ней. В результате злоумышленник перехватывает весь передаваемый трафик, включая конфиденциальные данные.

Часто нарушители, использующие ложные точки, могут подавлять сигнал легальной точки доступа при помощи специального оборудования. Это значительно увеличивает количество подключений жертв.

Атаки на сетевое оборудование

Точки доступа и другое сетевое оборудование с неправильно выстроенной конфигурацией и недостаточно эффективной защитой часто становится каналом для проникновения хакеров в локальную беспроводную сеть. Более того, беспроводные сети в конечном итоге, как правило, коммутируются с проводными. Поэтому взлом сетевого оборудования создает угрозу безопасности и проводных сетей.

Поэтому важно выполнять корректную настройку сетевых устройств с соблюдением рекомендаций производителя.

Рекомендации по безопасности

Обеспечение безопасности беспроводных сетей — достаточно сложная задача. Затруднения вызваны невозможностью физически изолировать злоумышленников от сети или отследить их местоположение. В то же время следуя простым рекомендациям, можно значительно повысить уровень защищенности и свести к минимуму риски атак.

Основные рекомендации по защите беспроводных сетей:

- Обеспечьте физическую защиту сетевого устройства. Роутер должен быть установлен так, чтобы исключить действие помех, например, от микроволновки. Также должна быть исключена возможность случайного нажатия кнопки сброса настроек.

- Изменить логин и пароль по умолчанию. Данные для доступа в интерфейс настройки роутера и в сеть Wi-Fi, указываются в инструкции к устройству. Эти данные рекомендуется изменить, создав надежный пароль.

- Запретите трансляцию ID сети. В этом случае получить возможность подключения к вашей беспроводной сети сможет только тот пользователь, который знает ее идентификатор.

- Применяйте фильтрацию по MAC-адресам. Фильтрация поможет ограничить количество подключаемых устройств. В результате к сети смогут подключаться только определенные устройства с указанными в настройках MAC. Эта мера значительно осложнит доступ злоумышленников и поможет исключить возможность «левых» подключений.

- Используйте эффективные протоколы безопасности беспроводных сетей. Так, при настройке роутера рекомендуется устанавливать протоколы защиты WPA/ WPA2.

- Используйте на компьютере файеровол. Программный межсетевой экран по умолчанию установлен в системах Windows, начиная с XP. Можно использовать брандмауэры сторонних разработчиков. Межсетевой экран обеспечивает контроль и фильтрацию трафика для защиты от сетевых угроз. Поэтому такая компания всегда должна быть в активном состоянии.

- Используйте регулярно обновляемый эффективный антивирус.

- Ограничьте радиус действия сети. В идеале лучше ограничить действие Wi-Fi только пределами вашей квартиры или офиса. Это сделает невозможным или значительно затруднит злоумышленнику физических доступ для взлома беспроводной сети.

- Запретите доступ к настройкам роутера через Wi-Fi. В этом режиме для изменения настроек потребуется подключение по кабелю, то есть физический доступ к сетевому устройству, которого нет у посторонних.

- Избегайте использования незащищенных беспроводных сетей в общественных местах. Также не рекомендуется подключаться к чужой незапаролированной сети в пределах вашего дома. Это может быть ложная точка доступа, используемая хакерами для кражи данных.

- Всегда отключайте роутер в тех случаях, когда не пользуетесь интернетом. Эта мера позволит уменьшить вероятность подвергнуться атаке.

- Осторожно используйте Bluetooth. Функция должна быть постоянно отключена на телефоне. Bluetooth рекомендуется включать только непосредственно перед использованием. Отклоняйте запросы на соединение с неизвестными устройствами и не принимайте от них никаких файлов.

Следование этим рекомендациям не дает стопроцентной гарантии безопасности беспроводных сетей, однако позволяет значительно снизить уровень рисков.

Подпишитесь на рассылку Смарт-Софт

Защита информации в автоматизированных системах

Управление из центра: Traffic Inspector Next Generation Enterprise для компаний с филиалами

Ваши данные в безопасности, откуда бы вы ни зашли в свою локальную сеть