Как организовать защиту информации от несанкционированного доступа в компьютерной сети организации при помощи шлюза безопасности

Для обнаружения нежелательного доступа в компьютерную сеть используют систему обнаружения вторжений, по-английски — Intrusion Detection System (IDS), и систему предотвращения вторжений (англ. Intrusion Prevention System, IPS). Их разница в том, что IDS выдает сигнал тревоги, а IPS противодействует угрозе. Программная или программно-аппаратная система защиты информации IDS/IPS обязательна для больших современных компаний, работающих с цифровыми данными и заботящихся о безопасности информации. Она отслеживает активность в сети в реальном времени и быстро совершает действия по предотвращению атак извне.

Каждая вторая компания в России теряет важные данные из-за кибератак |  |

- использование злоумышленниками уязвимостей в сетевых протоколах (таких как DNS, FTP, ICMP, IMAP, POP3, HTTP, NetBIOS, DCERPC, SNMP, TFTP, VOIP);

- DoS-атаки;

- сетевое сканирование;

- работу ботнетов и скомпрометированных хостов;

- работу хостов, зараженных троянским ПО и сетевыми червями;

- применение спам-сетей;

- использование скомпрометированных SSL-сертификатов.

Системы IDS/IPS дополняют межсетевые экраны, защита информации в которых происходит путем ограничения трафика с определенными свойствами для предотвращения внешних вторжений. IDS/IPS, напротив, пропускает и анализирует трафик, объявляя тревогу при обнаружении подозрительной активности. Эти технологии дополняют друг друга, создавая мощный барьер на пути хакеров.

За основу IDS/IPS-системы Traffic Inspector Next Generation разработчики взяли платформу Suricata, разработанную в начале 2010-х годов. Тесты показывают, что она шестикратно превосходит предшественника Snort в скорости. Специалисты журнала «Хакер» отмечают, что Suricata — это быстрый движок, способный проверять большие сетевые потоки и обеспечивать мощную защиту информации в компьютерных сетях организаций.

Аналитическое агентство MarketsandMarkets ожидает, что глобальный рынок IDS/IPS-систем вырастет до $5 млрд в 2019 году. То есть удвоится за пять лет. Драйвером будут развивающиеся страны, включая Россию. |

Технически защита информации состоит из следующих процессов:

- IDS: сбор и запись поступающей информации, сигнализирование администраторам об изменениях, формирование отчетов;

- IPS: блокировка угрозы, а именно обрыв вредоносных сессий и предотвращение доступа к наиболее важным ресурсам, смена конфигурации защищаемой сети, удаление зараженных файлов.

К средствам защиты информации в Traffic Inspector Next Generation также относятся межсетевой экран, антивирусная проверка веб-трафика и технология VPN (виртуальные частные сети).

Межсетевой экран

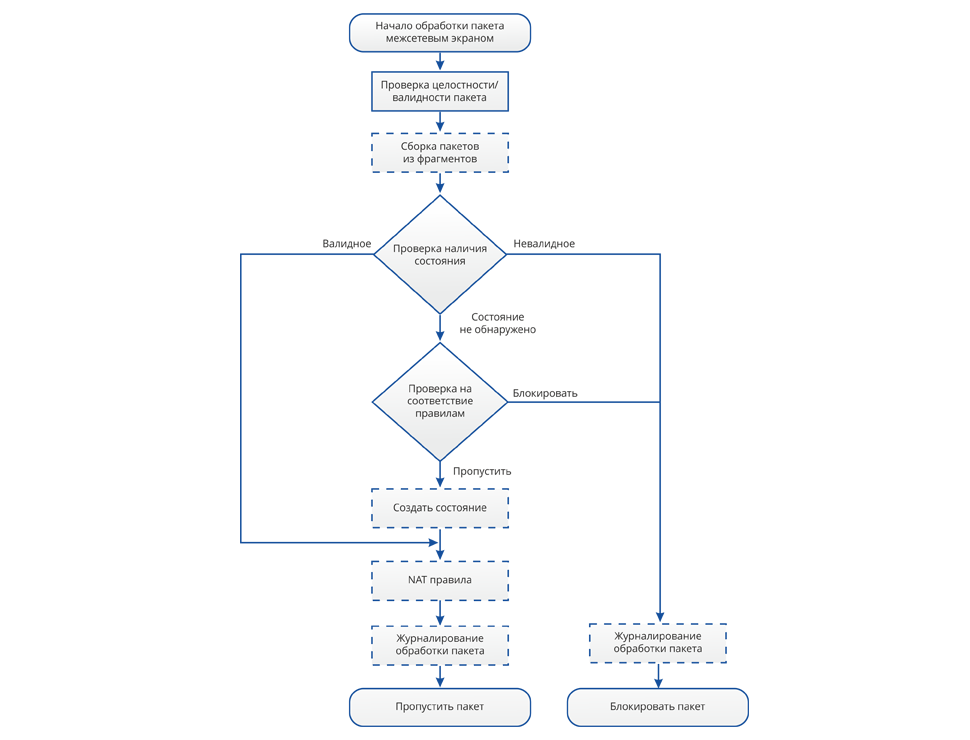

В Traffic Inspector Next Generation используется межсетевой экран Packet Filter, который решает следующие задачи:

- защита компьютеров локальной сети организации от несанкционированного доступа извне;

- трансляция сетевых адресов (Network Address Translation, NAT) позволяет внутренней компьютерной сети иметь единый IP-адрес, скрывая от внешнего наблюдателя структуру локальной IP-сети;

- контроль доступа внутренних пользователей к компьютерам в сети Интернет;

- и другие.

Блок-схема с логикой работы межсетевого экрана:

Антивирусная проверка трафика

Антивирусная проверка в Traffic Inspector Next Generation может быть достигнута либо за счет антивируса, работающего на самом устройстве, либо за счет внешнего антивируса. Антивирусная проверка на уровне шлюза защищает пользователей от опасных веб-сайтов и зараженных файлов, скачиваемых через веб-браузер. Для защиты от заражений через почту или USB-флешку на компьютерах пользователей необходимо иметь десктопный антивирус.

VPN

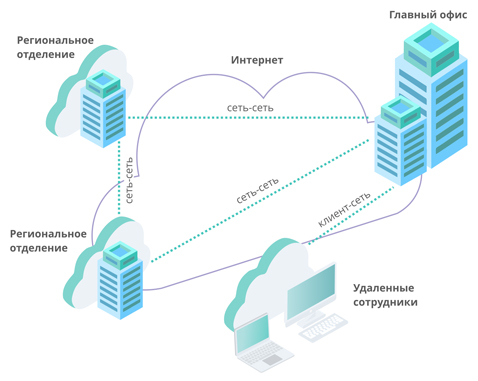

Если организация имеет несколько удаленных филиалов со своими локальными компьютерными сетями, то при обмене между ними информацией она будет проходить по открытым интернет-каналам, что чревато вмешательством злоумышленников. Для устранения угрозы создают виртуальные частные сети (VPN), в основу которых заложен принцип шифрования данных (так называемое туннелирование). В такой сети только авторизованные участники могут пользоваться передаваемой информацией.

Резюме

Защита информации — это комплексная работа по нескольким направлениям. Сетевые шлюзы безопасности объединяют в себе различные способы и комплексно закрывают наиболее ответственные участки. Специалисты компании «Смарт-Софт» готовы предоставить консультации по любым вопросам информационной безопасности и внедрению в организации сетевого шлюза безопасности.

Для тестирования возможностей Traffic Inspector Next Generation оставьте заявку.

Подпишитесь на рассылку Смарт-Софт

Traffic Inspector Next Generation вошел в число финалистов премии "Цифровые вершины"

Вышла новая версия межсетевого экрана Traffic Inspector

Практика. Создание системы защиты персональных данных